- Log in to:

- Community

- DigitalOcean

- Sign up for:

- Community

- DigitalOcean

By Brian Boucheron and Justin Ellingwood

Einführung

SSH oder Secure Shell ist ein verschlüsseltes Protokoll zur Verwaltung und Kommunikation mit Servern. Wenn Sie mit einem Linux-Server arbeiten, verbringen Sie wahrscheinlich die meiste Zeit in einer Terminalsitzung, die über SSH mit Ihrem Server verbunden ist.

Es gibt zwar einige verschiedene Möglichkeiten, sich bei einem SSH-Server anzumelden, doch in diesem Leitfaden konzentrieren wir uns auf die Einrichtung von SSH-Schlüsseln. SSH-Schlüssel bieten eine einfache, aber extrem sichere Möglichkeit der Anmeldung an Ihrem Server. Aus diesem Grund ist dies die Methode, die wir für alle Benutzer empfehlen.

Funktionsweise von SSH-Schlüsseln

Ein SSH-Server kann Clients mit einer Vielzahl von verschiedenen Methoden authentifizieren. Die grundlegendste davon ist die Passwort-Authentifizierung, die einfach zu verwenden, aber nicht die sicherste ist.

Obwohl Passwörter auf sichere Weise an den Server gesendet werden, sind sie im Allgemeinen nicht komplex oder lang genug, um wiederholten, hartnäckigen Angreifern zu widerstehen. Moderne Verarbeitungsleistung kombiniert mit automatisierten Skripten machen das Brute-Forcing eines passwortgeschützten Kontos sehr gut möglich. Obwohl es andere Methoden gibt, um zusätzliche Sicherheit (fail2ban usw.) hinzuzufügen, erweisen sich SSH-Schlüssel als eine zuverlässige und sichere Alternative.

SSH-Schlüsselpaare sind zwei kryptografisch sichere Schlüssel, die zur Authentifizierung eines Clients gegenüber einem SSH-Server verwendet werden können. Jedes Schlüsselpaar besteht aus einem öffentlichen Schlüssel und einem privaten Schlüssel.

Der private Schlüssel wird vom Client aufbewahrt und sollte absolut geheim gehalten werden. Jede Kompromittierung des privaten Schlüssels ermöglicht es dem Angreifer, sich ohne zusätzliche Authentifizierung an Servern anzumelden, die mit dem zugehörigen öffentlichen Schlüssel konfiguriert sind. Als zusätzliche Vorsichtsmaßnahme kann der Schlüssel auf der Festplatte mit einer Passphrase verschlüsselt werden.

Der zugehörige öffentliche Schlüssel kann ohne negative Folgen geteilt werden. Der öffentliche Schlüssel kann zur Verschlüsselung von Nachrichten verwendet werden, die nur der private Schlüssel entschlüsseln kann. Diese Eigenschaft wird als eine Möglichkeit zur Authentifizierung mit dem Schlüsselpaar verwendet.

Der öffentliche Schlüssel wird auf einen Remote-Server hochgeladen, an dem Sie sich mit SSH anmelden möchten. Der Schlüssel wird zu einer speziellen Datei innerhalb des Benutzerkontos hinzugefügt, bei dem Sie sich anmelden werden, namens ~/.ssh/authorized_keys.

Wenn ein Client die Authentifizierung mit SSH-Schlüsseln versucht, kann der Server den Client daraufhin testen, ob er im Besitz des privaten Schlüssels ist. Wenn der Client beweisen kann, dass er den privaten Schlüssel besitzt, wird eine Shell-Sitzung erzeugt oder der angeforderte Befehl wird ausgeführt.

Erstellen von SSH-Schlüsseln

Der erste Schritt zur Konfiguration der SSH-Schlüsselauthentifizierung an Ihrem Server ist die Erstellung eines SSH-Schlüsselpaares auf Ihrem lokalen Computer.

Dazu können wir ein spezielles Dienstprogramm namens ssh-keygen verwenden, das in der standardmäßigen OpenSSH-Suite von Tools enthalten ist. Standardmäßig erstellt dies ein RSA-Schlüsselpaar mit 2048 Bit, das für die meisten Verwendungen ausreichend ist.

Erstellen Sie auf Ihrem lokalen Computer ein SSH-Schlüsselpaar durch Eingabe von:

ssh-keygen

Generating public/private rsa key pair.

Enter file in which to save the key (/home/username/.ssh/id_rsa):

Das Dienstprogramm fordert Sie auf, einen Speicherort für die zu erzeugenden Schlüssel auszuwählen. Standardmäßig werden die Schlüssel im Verzeichnis ~/.ssh innerhalb des Home-Verzeichnisses Ihres Benutzers gespeichert. Der private Schlüssel wird id_rsa genannt und der zugehörige öffentliche Schlüssel wird id_rsa.pub genannt.

In der Regel ist es am besten, an dieser Stelle den Standardspeicherort beizubehalten. Auf diese Weise kann Ihr SSH-Client Ihre SSH-Schlüssel automatisch finden, wenn Sie versuchen, sich zu authentifizieren. Wenn Sie einen nicht standardmäßigen Pfad auswählen möchten, geben Sie diesen jetzt ein, andernfalls drücken Sie ENTER, um die Standardeinstellung zu akzeptieren.

Wenn Sie zuvor ein SSH-Schlüsselpaar erstellt hatten, sehen Sie möglicherweise eine Eingabeaufforderung, die wie folgt aussieht:

/home/username/.ssh/id_rsa already exists.

Overwrite (y/n)?

Wenn Sie den Schlüssel auf der Festplatte überschreiben, können Sie sich nicht mehr mit dem vorherigen Schlüssel authentifizieren. Seien Sie sehr vorsichtig bei der Auswahl von „Ja“, da dies ein destruktiver Prozess ist, der nicht rückgängig gemacht werden kann.

Created directory '/home/username/.ssh'.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Als Nächstes werden Sie aufgefordert, eine Passphrase für den Schlüssel einzugeben. Dies ist eine optionale Passphrase, die zur Verschlüsselung der privaten Schlüsseldatei auf der Festplatte verwendet werden kann.

Sie fragen sich vielleicht, welche Vorteile ein SSH-Schlüssel bietet, wenn Sie trotzdem eine Passphrase eingeben müssen. Einige der Vorteile sind:

- Der private SSH-Schlüssel (der Teil, der mit einer Passphrase geschützt werden kann) wird niemals im Netzwerk offengelegt. Die Passphrase wird nur zur Entschlüsselung des Schlüssels auf dem lokalen Rechner verwendet. Das bedeutet, dass netzwerkbasiertes Brute-Forcing gegen die Passphrase nicht möglich ist.

- Der private Schlüssel wird innerhalb eines eingeschränkten Verzeichnisses aufbewahrt. Der SSH-Client erkennt keine privaten Schlüssel, die nicht in eingeschränkten Verzeichnissen aufbewahrt werden. Der Schlüssel selbst muss ebenfalls eingeschränkte Berechtigungen haben (Lese- und Schreibrechte nur für den Eigentümer). Das bedeutet, dass andere Benutzer auf dem System nicht herumschnüffeln können.

- Jeder Angreifer, der hofft, die Passphrase des privaten SSH-Schlüssels zu knacken, muss bereits Zugriff auf das System haben. Das bedeutet, dass sie bereits Zugriff auf Ihr Benutzerkonto oder das Root-Konto haben werden. Wenn Sie sich in dieser Position befinden, kann die Passphrase den Angreifer daran hindern, sich sofort an Ihren anderen Servern anzumelden. Dies gibt Ihnen hoffentlich Zeit zur Erstellung und Implementierung eines neuen SSH-Schlüsselpaares und zum Entfernen des Zugriffs des kompromittierten Schlüssels.

Da der private Schlüssel niemals dem Netzwerk ausgesetzt wird und durch Dateiberechtigungen geschützt ist, sollte diese Datei niemals für jemand anderen als Sie (und den Root-Benutzer) zugänglich sein. Die Passphrase dient als eine zusätzliche Schutzschicht, falls diese Bedingungen kompromittiert werden.

Eine Passphrase ist eine optionale Ergänzung. Wenn Sie eine eingeben, müssen Sie sie jedes Mal bei Verwendung dieses Schlüssels angeben (es sei denn, Sie verwenden eine SSH-Agentensoftware, die den entschlüsselten Schlüssel speichert). Wir empfehlen die Verwendung einer Passphrase, aber wenn Sie keine Passphrase festlegen möchten, können Sie einfach ENTER drücken, um diese Eingabeaufforderung zu umgehen.

Your identification has been saved in /home/username/.ssh/id_rsa.

Your public key has been saved in /home/username/.ssh/id_rsa.pub.

The key fingerprint is:

a9:49:2e:2a:5e:33:3e:a9:de:4e:77:11:58:b6:90:26 username@remote_host

The key's randomart image is:

+--[ RSA 2048]----+

| ..o |

| E o= . |

| o. o |

| .. |

| ..S |

| o o. |

| =o.+. |

|. =++.. |

|o=++. |

+-----------------+

Sie haben jetzt einen öffentlichen und privaten Schlüssel, die Sie zur Authentifizierung verwenden können. Der nächste Schritt besteht darin, den öffentlichen Schlüssel auf Ihrem Server abzulegen, damit Sie sich mithilfe der SSH-Schlüsselauthentifizierung anmelden können.

Einbetten Ihres öffentlichen Schlüssels bei der Erstellung Ihres Servers

Wenn Sie einen neuen DigitalOcean-Server einrichten, können Sie Ihren öffentlichen SSH-Schlüssel automatisch in das Root-Konto Ihres neuen Servers einbinden.

Am Ende der Droplet-Erstellungsseite gibt es eine Option, mit der Sie SSH-Schlüssel zu Ihrem Server hinzufügen können:

Wenn Sie bereits eine öffentliche Schlüsseldatei zu Ihrem DigitalOcean-Konto hinzugefügt haben, sehen Sie diese hier als auswählbare Option (im obigen Beispiel gibt es zwei vorhandene Schlüssel: „Arbeitsschlüssel“ und „Heimschlüssel“). Um einen vorhandenen Schlüssel einzubetten, klicken Sie ihn einfach an und er wird hervorgehoben. Sie können mehrere Schlüssel auf einem einzigen Server einbetten:

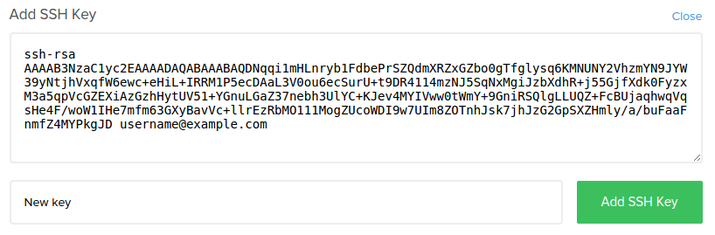

Wenn Sie noch keinen öffentlichen SSH-Schlüssel in Ihr Konto hochgeladen haben oder wenn Sie einen neuen Schlüssel zu Ihrem Konto hinzufügen möchten, klicken Sie auf die Schaltfläche „+ Add SSH Key“ (SSH-Schlüssel hinzufügen). Daraufhin erscheint eine Eingabeaufforderung:

Fügen Sie im Feld „SSH Key content“ (SSH-Schlüsselinhalt) den Inhalt Ihres öffentlichen SSH-Schlüssels ein. Angenommen, Sie haben Ihre Schlüssel mit der oben beschriebenen Methode erzeugt, können Sie den Inhalt Ihres öffentlichen Schlüssels auf Ihrem lokalen Computer abrufen, indem Sie eingeben:

cat ~/.ssh/id_rsa.pub

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQDNqqi1mHLnryb1FdbePrSZQdmXRZxGZbo0gTfglysq6KMNUNY2VhzmYN9JYW39yNtjhVxqfW6ewc+eHiL+IRRM1P5ecDAaL3V0ou6ecSurU+t9DR4114mzNJ5SqNxMgiJzbXdhR+j55GjfXdk0FyzxM3a5qpVcGZEXiAzGzhHytUV51+YGnuLGaZ37nebh3UlYC+KJev4MYIVww0tWmY+9GniRSQlgLLUQZ+FcBUjaqhwqVqsHe4F/woW1IHe7mfm63GXyBavVc+llrEzRbMO111MogZUcoWDI9w7UIm8ZOTnhJsk7jhJzG2GpSXZHmly/a/buFaaFnmfZ4MYPkgJD username@example.com

Fügen Sie diesen Wert in seiner Gesamtheit in das größere Feld ein. Im Feld „Comment (optional)“ (Kommentar (optional)) können Sie eine Bezeichnung für den Schlüssel auswählen. Diese wird als Schlüsselname in der DigitalOcean-Oberfläche angezeigt:

Wenn Sie Ihr Droplet erstellen, werden die von Ihnen ausgewählten öffentlichen SSH-Schlüssel in der Datei ~/.ssh/authorized_keys des Root-Benutzerkontos abgelegt. Dadurch können Sie sich von dem Computer mit Ihrem privaten Schlüssel an dem Server anmelden.

Kopieren eines öffentlichen Schlüssels auf Ihren Server

Wenn Sie bereits über einen Server verfügen und bei der Erstellung keine Schlüssel eingebettet haben, können Sie trotzdem Ihren öffentlichen Schlüssel hochladen und zur Authentifizierung an Ihrem Server verwenden.

Welche Methode Sie verwenden, hängt weitgehend von den verfügbaren Tools und den Details Ihrer aktuellen Konfiguration ab. Die folgenden Methoden führen alle zu demselben Ergebnis. Die einfachste, am meisten automatisierte Methode steht an erster Stelle und die folgenden erfordern jeweils zusätzliche manuelle Schritte, wenn Sie die vorangegangenen Methoden nicht verwenden können.

Kopieren Ihres öffentlichen Schlüssels mit SSH-Copy-ID

Die einfachste Methode, Ihren öffentlichen Schlüssel auf einen vorhandenen Server zu kopieren, ist die Verwendung eines Dienstprogramms namens ssh-copy-id. Aufgrund ihrer Einfachheit wird diese Methode empfohlen, wenn sie verfügbar ist.

Das Tool ssh-copy-id ist in vielen Distributionen in den OpenSSH-Paketen enthalten, sodass Sie es möglicherweise auf Ihrem lokalen System zur Verfügung haben. Damit diese Methode funktioniert, müssen Sie bereits über einen passwortbasierten SSH-Zugriff auf Ihren Server verfügen.

Um das Utility zu verwenden, müssen Sie lediglich den Remote-Host, zu dem Sie eine Verbindung herstellen möchten, und das Benutzerkonto angeben, auf das Sie mit einem Passwort SSH-Zugriff haben. Dies ist das Konto, auf das Ihr öffentlicher SSH-Schlüssel kopiert werden soll.

Die Syntax lautet:

ssh-copy-id username@remote_host

Sie sehen eventuell eine Nachricht wie diese:

The authenticity of host '111.111.11.111 (111.111.11.111)' can't be established.

ECDSA key fingerprint is fd:fd:d4:f9:77:fe:73:84:e1:55:00:ad:d6:6d:22:fe.

Are you sure you want to continue connecting (yes/no)? yes

Dies bedeutet nur, dass Ihr lokaler Computer den Remote-Host nicht erkennt. Dies geschieht, wenn Sie zum ersten Mal eine Verbindung zu einem neuen Host herstellen. Geben Sie „yes“ ein und drücken Sie ENTER, um fortzufahren.

Als nächstes durchsucht das Dienstprogramm Ihr lokales Konto nach dem Schlüssel id_rsa.pub, den wir zuvor erstellt haben. Wenn der Schlüssel gefunden wurde, werden Sie zur Eingabe des Passworts für das Konto des Remotebenutzers aufgefordert:

/usr/bin/ssh-copy-id: INFO: attempting to log in with the new key(s), to filter out any that are already installed

/usr/bin/ssh-copy-id: INFO: 1 key(s) remain to be installed -- if you are prompted now it is to install the new keys

username@111.111.11.111's password:

Geben Sie das Passwort ein (Ihre Eingabe wird aus Sicherheitsgründen nicht angezeigt) und drücken Sie ENTER. Das Utility stellt mit dem von Ihnen angegebenen Passwort eine Verbindung zum Konto auf dem Remote-Host her. Anschließend wird der Inhalt Ihres Schlüssels ~/.ssh/id_rsa.pub in eine Datei im Stammverzeichnis ~/.ssh des Remote-Kontos namens authorized_keys kopiert.

Sie werden eine Ausgabe sehen, die wie folgt aussieht:

Number of key(s) added: 1

Now try logging into the machine, with: "ssh 'username@111.111.11.111'"

and check to make sure that only the key(s) you wanted were added.

Zu diesem Zeitpunkt wurde Ihr Schlüssel id_rsa.pub in das Remote-Konto hochgeladen. Sie können mit dem nächsten Abschnitt fortfahren.

Kopieren Ihres öffentlichen Schlüssels mit SSH

Wenn Sie nicht über ssh-copy-id verfügen, aber einen passwortbasierten SSH-Zugriff auf ein Konto auf Ihrem Server haben, können Sie Ihre Schlüssel mit einer herkömmlichen SSH-Methode hochladen.

Wir können dies tun, indem wir den Inhalt unseres öffentlichen SSH-Schlüssels auf unserem lokalen Computer ausgeben und ihn über eine SSH-Verbindung an den Remote-Server leiten. Auf der anderen Seite können wir sicherstellen, dass das Verzeichnis ~/.ssh unter dem von uns verwendeten Konto vorhanden ist und dann den von uns geleiteten Inhalt in eine Datei namens authorized_keys innerhalb dieses Verzeichnisses ausgeben.

Wir werden das Umleitungssymbol >> verwenden, um den Inhalt anzuhängen, anstatt ihn zu überschreiben. Dadurch können wir Schlüssel hinzufügen, ohne zuvor hinzugefügte Schlüssel zu zerstören.

Der vollständige Befehl sieht wie folgt aus:

cat ~/.ssh/id_rsa.pub | ssh username@remote_host "mkdir -p ~/.ssh && cat >> ~/.ssh/authorized_keys"

Sie sehen eventuell eine Nachricht wie diese:

The authenticity of host '111.111.11.111 (111.111.11.111)' can't be established.

ECDSA key fingerprint is fd:fd:d4:f9:77:fe:73:84:e1:55:00:ad:d6:6d:22:fe.

Are you sure you want to continue connecting (yes/no)? yes

Dies bedeutet nur, dass Ihr lokaler Computer den Remote-Host nicht erkennt. Dies geschieht, wenn Sie zum ersten Mal eine Verbindung zu einem neuen Host herstellen. Geben Sie „yes“ ein und drücken Sie ENTER, um fortzufahren.

Danach werden Sie aufgefordert, das Passwort des Kontos einzugeben, mit dem Sie versuchen, eine Verbindung herzustellen:

username@111.111.11.111's password:

Nach Eingabe Ihres Passworts wird der Inhalt Ihres Schlüssels id_rsa.pub an das Ende der Datei authorized_keys des Kontos des Remote-Benutzers kopiert. Fahren Sie mit dem nächsten Abschnitt fort, wenn dies erfolgreich war.

Manuelles Kopieren Ihres öffentlichen Schlüssels

Wenn Sie keinen passwortbasierten SSH-Zugang zu Ihrem Server zur Verfügung haben, müssen Sie den obigen Vorgang manuell ausführen.

Der Inhalt Ihrer Datei id_rsa.pub muss irgendwie zu einer Datei unter ~/.ssh/authorized_keys auf Ihrem Remote-Rechner hinzugefügt werden.

Um den Inhalt Ihres Schlüssels id_rsa.pub anzuzeigen, geben Sie Folgendes in Ihren lokalen Computer ein:

cat ~/.ssh/id_rsa.pub

Sie werden den Inhalt des Schlüssels sehen, der etwa so aussehen kann:

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAACAQCqql6MzstZYh1TmWWv11q5O3pISj2ZFl9HgH1JLknLLx44+tXfJ7mIrKNxOOwxIxvcBF8PXSYvobFYEZjGIVCEAjrUzLiIxbyCoxVyle7Q+bqgZ8SeeM8wzytsY+dVGcBxF6N4JS+zVk5eMcV385gG3Y6ON3EG112n6d+SMXY0OEBIcO6x+PnUSGHrSgpBgX7Ks1r7xqFa7heJLLt2wWwkARptX7udSq05paBhcpB0pHtA1Rfz3K2B+ZVIpSDfki9UVKzT8JUmwW6NNzSgxUfQHGwnW7kj4jp4AT0VZk3ADw497M2G/12N0PPB5CnhHf7ovgy6nL1ikrygTKRFmNZISvAcywB9GVqNAVE+ZHDSCuURNsAInVzgYo9xgJDW8wUw2o8U77+xiFxgI5QSZX3Iq7YLMgeksaO4rBJEa54k8m5wEiEE1nUhLuJ0X/vh2xPff6SQ1BL/zkOhvJCACK6Vb15mDOeCSq54Cr7kvS46itMosi/uS66+PujOO+xt/2FWYepz6ZlN70bRly57Q06J+ZJoc9FfBCbCyYH7U/ASsmY095ywPsBo1XQ9PqhnN1/YOorJ068foQDNVpm146mUpILVxmq41Cj55YKHEazXGsdBIbXWhcrRf4G2fJLRcGUr9q8/lERo9oxRm5JFX6TCmj6kmiFqv+Ow9gI0x8GvaQ== demo@test

Greifen Sie mit einer beliebigen verfügbaren Methode auf Ihren Remote-Host zu. Wenn Ihr Server beispielsweise ein DigitalOcean-Droplet ist, können Sie sich über die Web-Konsole im Bedienfeld anmelden:

Sobald Sie Zugriff auf Ihr Konto auf dem Remote-Server haben, sollten Sie sicherstellen, dass das Verzeichnis ~/.ssh angelegt ist. Dieser Befehl erstellt bei Bedarf das Verzeichnis oder unternimmt nichts, wenn es bereits vorhanden ist:

mkdir -p ~/.ssh

Jetzt können Sie die Datei authorized_keys in diesem Verzeichnis erstellen oder ändern. Sie können den Inhalt Ihrer Datei id_rsa.pub an das Ende der Datei authorized_keys anfügen und diese bei Bedarf mit folgendem Befehl erstellen:

echo public_key_string >> ~/.ssh/authorized_keys

Ersetzen Sie im obigen Befehl public_key_string durch die Ausgabe des Befehls cat~/.ssh/id_rsa.pub, den Sie auf Ihrem lokalen System ausgeführt haben. Sie sollte mit ssh-rsa AAAA... beginnen.

Wenn dies funktioniert, können Sie mit der Authentifizierung ohne Passwort fortfahren.

Authentifizieren an Ihrem Server mit SSH-Schlüsseln

Wenn Sie eines der oben genannten Verfahren erfolgreich abgeschlossen haben, sollten Sie sich beim Remote-Host anmelden können,* ohne* das Passwort des Remote-Kontos zu verwenden.

Der grundlegende Prozess ist der gleiche:

ssh username@remote_host

Wenn Sie zum ersten Mal eine Verbindung zu diesem Host herstellen (wenn Sie die letzte Methode oben verwendet haben), wird möglicherweise Folgendes angezeigt:

The authenticity of host '111.111.11.111 (111.111.11.111)' can't be established.

ECDSA key fingerprint is fd:fd:d4:f9:77:fe:73:84:e1:55:00:ad:d6:6d:22:fe.

Are you sure you want to continue connecting (yes/no)? yes

Dies bedeutet nur, dass Ihr lokaler Computer den Remote-Host nicht erkennt. Geben Sie „yes“ ein und drücken Sie dann ENTER, um fortzufahren.

Wenn Sie keine Passphrase für Ihren privaten Schlüssel angegeben haben, werden Sie sofort angemeldet. Wenn Sie eine Passphrase für den privaten Schlüssel bei der Erstellung des Schlüssels angeben haben, werden Sie aufgefordert, ihn nun einzugeben. Anschließend sollte eine neue Shell-Sitzung mit dem Konto auf dem Remote-System für Sie erzeugt werden.

Wenn dies erfolgreich war, fahren Sie fort, um zu erfahren, wie Sie den Server sperren können.

Deaktivieren der Passwort-Authentifizierung auf Ihrem Server

Wenn Sie sich mit SSH ohne Passwort bei Ihrem Konto anmelden konnten, haben Sie die auf SSH-Schlüssel-basierte Authentifizierung für Ihr Konto erfolgreich konfiguriert. Ihr passwortbasierter Authentifizierungsmechanismus ist jedoch weiterhin aktiv. Dies bedeutet, dass Ihr Server weiterhin Brute-Force-Angriffen ausgesetzt ist.

Stellen Sie vor dem Ausführen der in diesem Abschnitt beschriebenen Schritte sicher, dass entweder die SSH-Schlüssel-basierte Authentifizierung für das Root-Konto auf diesem Server konfiguriert ist oder vorzugsweise, dass Sie die SSH-Schlüssel-basierte Authentifizierung für ein Konto auf diesem Server mit sudo-Zugriff konfiguriert haben. Dieser Schritt sperrt passwortbasierte Anmeldungen. Daher ist es von entscheidender Bedeutung, dass Sie weiterhin über administrativen Zugriff verfügen.

Sobald die obigen Bedingungen erfüllt sind, melden Sie sich mit SSH-Schlüsseln an Ihrem Remote-Server entweder als „root“ oder mit einem Konto mit sudo-Berechtigungen an. Öffnen Sie die Konfigurationsdatei des SSH-Daemons:

sudo nano /etc/ssh/sshd_config

Suchen Sie in der Datei nach einer Anweisung namens PasswordAuthentication. Dies kann auskommentiert werden. Kommentieren Sie die Zeile aus und setzen Sie den Wert auf „Nein“. Dadurch wird Ihre Fähigkeit, sich über SSH mit Kontopasswörtern anzumelden, deaktiviert:

PasswordAuthentication no

Wenn Sie fertig sind, speichern und schließen Sie die Datei. Um die gerade vorgenommenen Änderungen tatsächlich zu implementieren, müssen Sie den Dienst neu starten.

Auf Ubuntu- oder Debian-Rechnern können Sie diesen Befehl eingeben:

sudo service ssh restart

Auf CentOS/Fedora-Rechnern wird der Daemon sshd genannt:

sudo service sshd restart

Nach Abschluss dieses Schritts haben Sie Ihren SSH-Daemon erfolgreich so umgestellt, dass er nur noch auf SSH-Schlüssel reagiert.

Zusammenfassung

Sie sollten nun die SSH-Schlüssel-basierte Authentifizierung auf Ihrem Server konfiguriert haben, sodass Sie sich ohne Angabe eines Kontopasswortes anmelden können. Von hier aus gibt es viele Richtungen, in die Sie gehen können. Wenn Sie mehr über das Arbeiten mit SSH erfahren möchten, sehen Sie sich unseren Leitfaden über SSH-Grundlagen an.

Thanks for learning with the DigitalOcean Community. Check out our offerings for compute, storage, networking, and managed databases.

About the author(s)

Senior Technical Writer at DigitalOcean

Former Senior Technical Writer at DigitalOcean, specializing in DevOps topics across multiple Linux distributions, including Ubuntu 18.04, 20.04, 22.04, as well as Debian 10 and 11.

Still looking for an answer?

This textbox defaults to using Markdown to format your answer.

You can type !ref in this text area to quickly search our full set of tutorials, documentation & marketplace offerings and insert the link!

- Table of contents

- Funktionsweise von SSH-Schlüsseln

- Erstellen von SSH-Schlüsseln

- Einbetten Ihres öffentlichen Schlüssels bei der Erstellung Ihres Servers

- Kopieren eines öffentlichen Schlüssels auf Ihren Server

- Authentifizieren an Ihrem Server mit SSH-Schlüsseln

- Deaktivieren der Passwort-Authentifizierung auf Ihrem Server

- Zusammenfassung

Deploy on DigitalOcean

Click below to sign up for DigitalOcean's virtual machines, Databases, and AIML products.

Become a contributor for community

Get paid to write technical tutorials and select a tech-focused charity to receive a matching donation.

DigitalOcean Documentation

Full documentation for every DigitalOcean product.

Resources for startups and SMBs

The Wave has everything you need to know about building a business, from raising funding to marketing your product.

Get our newsletter

Stay up to date by signing up for DigitalOcean’s Infrastructure as a Newsletter.

New accounts only. By submitting your email you agree to our Privacy Policy

The developer cloud

Scale up as you grow — whether you're running one virtual machine or ten thousand.

Get started for free

Sign up and get $200 in credit for your first 60 days with DigitalOcean.*

*This promotional offer applies to new accounts only.